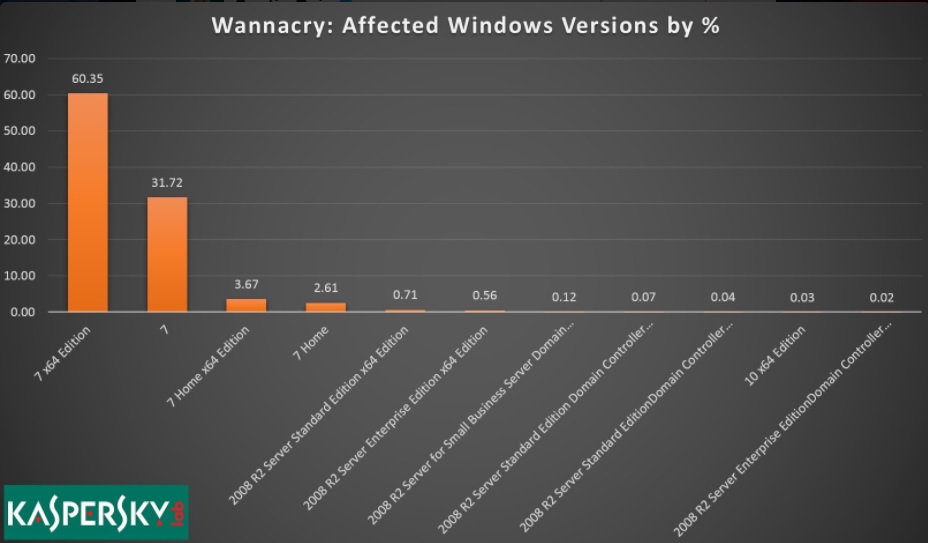

หลังจากที่มีข่าวมานานได้ประมาณ 1 – 2 อาทิตย์ที่ผ่านมานั้น นักวิจัยทางด้านความปลอดภับของระบบต่างก็ทำงานกันอย่างหนักเพื่อที่จะป้องกันไม่ให้มัลแวร์ดังกล่าวกระจายตัวไปมากกว่านี้ครับ โดยเฉพาะอย่างยิ่งกับทาง Kaspersky Lab ที่นอกจากจะพัฒนาการแก้ไขแล้วนั้น พวกเขายังได้เห็นสถิติที่น่าสนใจอยู่อย่างซึ่งนั่นก็คือเครื่องที่โดนมัลแวร์ตัวนี้นั้นเป็นเครื่องที่ใช้ระบบปฎิบัติการ Windows 7 หล่ะครับ

อ้างอิงข้อมูลของทาง Kaspersky Lab นั้นพบว่าระบบปฎิบัติการ Windows 7 ที่โดนมัลแวร์ Wannacry นั้นคิดเป็นจำนวน 98 % ของจำนวนเครื่องที่ติดมัลแวร์ตัวนี้ทั้งหมด ส่วนระบบปฎิบัติการ Windows รุ่นอื่นๆ นั้น คิดรวมกันแล้วแทบจะไม่ถึง 2 % ของจำนวนเครื่องที่ติดมัลแวร์ Wannacry ครับ

จุดที่น่าสนใจก็คือระบบปฎิบัติการ Windows 8.1 ไม่มีข้อมูลเรื่องการโดนมัลแวร์ Wannacry แต่อย่างใด ทำให้เราคิดได้เล่นๆ ครับว่าระบบปฎิบัติการ Windows 7 นั้นยังคงเป็นระบบปฎิบัติการยอดนิยมอยู่ ทั้งนี้นั้นก่อนที่จะมีการโจมตีทาง Microsoft ได้ปล่อยอัพเดทความปลอดภัยให้กับระบบปฎิบัติการ Windows 7 แถมด้วยระบบปฎิบัติการ Windows XP ก็มีการอัพเดทให้ด้วยเช่นเดียวกันโดยปล่อยออกมาในรูปแบบของอัพเดทความปลอดภัยแบบด่วนครับ

หมายเหตุ – ทางนักวิจัยความปลอดภัยได้บอกเอาไว้ว่าพวกเขาสามารถที่จะแก้เครื่องที่โดยมัลแวร์ Wannacry ได้แล้วโดยการใช้ private system encryption keys เข้าช่วยครับ

ที่มา : theverge