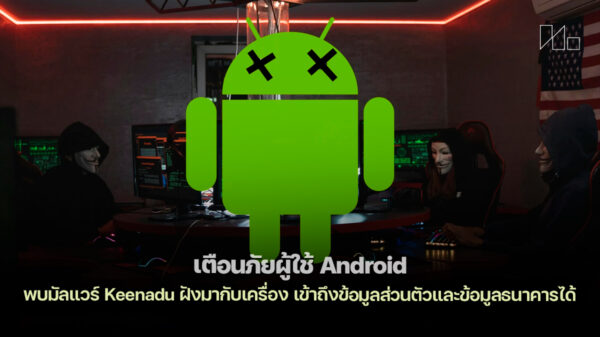

ล่าสุดเมื่อไม่นานมานี้มีข่าวที่น่าสะพรึงกลัวของผู้ใช้งานสมาร์ทโฟนระบบปฎิบัติการ Android ออกมาครับ ซึ่งนั่นก็คือมือถือระบบปฎิบัติการ Android กว่า 950 ล้านเครื่องทั่วโลกนั้นมีจุดอ่อนให้บรรดาแฮกเกอร์สามารถเจาะเข้าถึงข้อมูลของคุณได้โดยการส่ง multimedia message (MMS) เพียงแค่ข้อความเดียวเท่านั้นครับ(แต่มีอยู่จุดหนึ่งก็คือคุณจะต้องเปิดเข้าไปดูข้อความนั้นด้วยครับการเจาะข้อมูลถึงจะสำเร็จ)

ผู้ที่ออกมาเปิดเผยช่องโหว่ดังกล่าวคือ Joshua Drake จาก Zimperium zLabs ซึ่งจริงๆ แล้วเขาได้รายงานช่องโหว่นี้ออกมาตั้งแต่ในเดือนเมษายนของปีนี้แล้ว ซึ่งทาง Google เองก็ไม่ได้นิ่งนอนใจได้ทำการส่ง patches ที่ทำการแก้ไขช่องโหว่ดังกล่าวไปให้กับบริษัทคู่ข้าแล้วด้วยครับ ทว่าสิ่งที่ต้องรอหลังจากนี้ก็คือบริษัทคู่ค้าซึ่งเป็นผู้ผลิตสมาร์ทโฟนระบบปฎิบัติการ Android ทั้งหลายนั้นจะใช้เวลามากน้อยแค่ไหนในการส่งอัพเดทนี้ไปยังเครื่องสมาร์ทโฟนของผู้ใช้ครับ

ทว่า Drake นั้นเชื่ออย่างสนิทใจเลยครับว่าบรรดาคู้ค่าผู้ผลิตสมาร์ทโฟนระบบปฎิบัติการ Android นั้นยังไม่ได้ทำการอัพเดทแก้ไขช่องโหว่นี้ให้กับเหล่าบรรดาผู้บริโภคทั้งหลาย ซึ่งนั่นทำให้ผู้ใช้กว่า 950 ล้านคน(หรือเครื่องเพราะ 1 คนอาจจะมีหลายเครื่อง) ยังคงเสี่ยงต่อการโจมตีในลักษณะนี้อยู่ต่อไป

อย่างไรก็ตามอาจจะมีหลายคนสงสัยครับว่าทำไมเครื่องที่จะโดนเล่นงานนั้นมีเพียง 950 ล้านเครื่องเท่านั้นในขณะที่สมาร์ทโฟนระบบปฎิบัติการ Android ขายไปได้มากกว่า 1 พันล้านเครื่องแล้ว Drake ได้ให้คำตอบไว้ว่าช่องโหว่นี้จะไม่พบบนระบบปฎิบัติการ Android ที่มีเวอร์ชันต่ำกว่า 2.2 ลงไปครับ

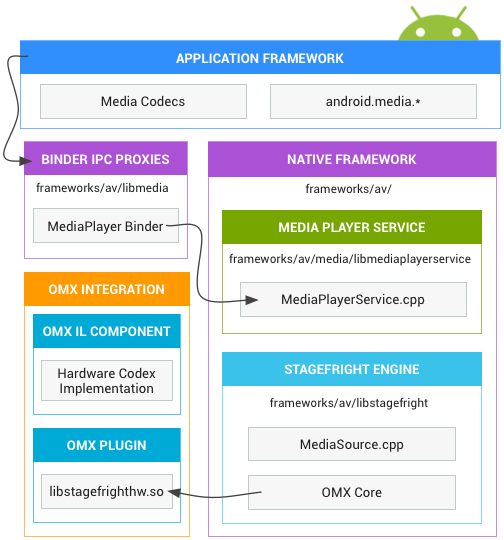

จุดอ่อนที่เป็นช่องโหว่ดังกล่าวนั้นมาจากระบบภายใน Stagefright ซึ่งเกี่ยวข้องกับการเล่นไฟล์มีเดียทั้งหมดของระบบปฎิบัติการ Android ครับ ใน Stagefright ทุกจุดนั้นเปิดให้ทำการ “remote code execution” ได้ซึ่งถือว่าเป็น bug รูปแบบใหญ่รูปหนึ่งที่แฮกเกอร์สามารถจะส่งมัลแวร์ไปในรูปแบบไฟล์มีเดีย(ในที่นี้ก็คือ MMS) และเมื่อเราทำการเผลอเปิดไฟล์มีเดียนั้นขึ้นมาก็เสร็จแฮกเกอร์ครับ

แถมสิ่งเดียวที่แฮกเกอร์ต้องการในการเจาะระบบด้วยวิธีการนี้ก็คือเบอร์โทรศัพท์ของคุณเพื่อที่จะทำการส่ง MMS เข้าไปให้เท่านั้นครับ เพราะเมื่อมีเบอร์โทรคุณแล้วแฮกเกอร์ก็ส่ง Stagefright multimedia message (MMS) เข้าเครื่องของคุณให้คุณทำการเปิด ก็เป็นอันสิ้นสุดครับ เมื่อคุณเผลอโดนเจาะด้วยวิธีนี้แล้ว แฮกเกอร์สามารถที่จะเขียนโค้ดสั่งการทำงานใดๆ บนเครื่องของคุณก็ได้ รวมไปถึงดึงเอาข้อมูลทุกอย่างบนเครื่องของคุณออกมาได้อีกด้วยต่างหากครับ

สิ่งที่น่ากลัวไม่ใช่เพียงแค่นั้นนะครับเพราะอย่างที่บอกไปว่า Stagefright นั้นเกี่ยวข้องกับการเล่นไฟล์มีเดียทั้งหมด ดังนั้นไม่ว่าข้อมูลใดๆ ก็ตามที่ใช้ Stagefright ในการทำงานแฮกเกอร์ก็จะได้รับสิทธิ์ในการเข้าถึงไฟล์นั้นๆ ด้วยครับ เช่นการเปิดกล้องเพื่อบันทึกภาพคุณหรือเปิดไมค์เพื่ออัดเสียงคุณเวลาพูดคุย นี่ยังไม่รวมไปถึงการแอบดึงไฟล์รูปภาพที่เก็บเอาไว้บน microSD Card ด้วยอีกต่างหาก และที่สำคัญแฮกเกอร์ยังอาจจะสามารถใช้งาน Bluetooth ของคุณได้อีกด้วยครับ

ทั้งนี้อย่างที่บอกไปนะครับว่าการจะโดนเจาะโดยวิธีการนี้นั้นขึ้นอยู่กับว่าแอปพลิเคชันสำหรับเปิด MMS ได้มีการใช้งานหรือไม่ ซึ่งหากจะว่าไปแล้วตัวระบบปฎิบัติการ Android เองนั้นจะมีแอปพลิเคชันสำหรับ MMS หลากหลายแอปพลิเคชันมาก ส่วนตัว Dreak เองนั้นพบว่าในตอนที่เขาใช้แอปพลิเคชัน Hangout เป็นแอปพลิเคชันหลักของการเปิด SMS/MMS นั้นตัวแอปจะเปิด MMS ที่มีการวางมัลแวร์ไว้โดยอัตโนมัติถึงแม้ว่าคุณจะไม่ได้เปิดเข้าไปดูเลยก็ตาม(ก่อนที่คุณจะได้รับการแจ้งเตือนว่ามี MMS เข้าซะอีกครับ)

“ที่น่ากลัวไปกว่านั้นก็คือแฮกเกอร์สามารถที่จะลบ MMS นั้นทิ้งไปได้ก่อนที่เราจะรู้ตัวด้วยซ้ำว่าโดนโจมตี”

Drake เองได้ทำการทดสอบหลายครั้งกับ Galaxy Nexus ที่ใช้ระบบปฎิบัติการ Android เวอร์ชัน Ice Cream Sandwich บนแอปพลิเคชันสำหรับ SMS/MMS มาตรฐานที่ชื่อ Messenger ซึ่งเขาพบว่าแอปพลิเคชันนี้ไม่ได้เปิด MMS ขึ้นมาโดยอัตโนมัติเหมือนกับ Hangout ครับ ถึงกระนั้นถ้ากดเข้าไปดูใน MMS ที่ติดมัลแวร์มาก็โดนเล่นงานเหมือนกันโดยที่ไม่จำเป็นจะต้องกดเล่นไฟล์มีเดียที่มากับ MMS นั้นเลยแต่ทว่าก็โดนเข้าไปแล้วแบบเต็มๆ เพียงแค่กดเข้าไปครับ

จากข้อมูลนั้นพบว่า Google ได้ปล่อย patches ที่แก้ไขปัญหานี้มาตั้งแต่ในวันที่ 8 พฤษภาคมที่ผ่านมาแล้ว(โดยระบุว่ามีการปก้ไขช่องโหว่ไปถึง 7 ช่อง) แต่เมื่อถามไปทาง Google เองนั้นว่า Nexus 6 ที่เป็นสมาร์ทโฟนที่น่าจะได้รับการอัพเดทอย่างรวดเร็วที่สุด ทางตัวแทนของ Google ก็ไม่สามารถที่จะตอบได้เหมือนกันครับว่าบน Nexus 6 ภายใต้ Firmware ล่าสุดได้รับการแก้ไขทั้งหมดแล้วหรือยัง แต่ทาง Drake ได้ทำการทดสอบดูพบว่าก็ยังคงมีช่องโหว่บางช่องที่ยังไม่ได้รับการอุดแต่อย่างใดครับ

Dreak ยังคงกล่าวต่อไปว่าอุปกรณ์ที่ใช้ระบบปฎิบัติการ Andriod 4.1 Jelly Bean ที่มีมากกว่า 100 ล้านเครื่องทั่วโลกนั้นไม่สามารถที่จะใช้วิธีการแก้ไขได้อย่างเพียงพอที่จะป้องกันการจู่โจมผ่านทาง Stagefright MMS นี้ แถมทาง FORBES ได้ถามไปยังคู่ค้ารายใหญ่อย่าง HTC , LG, Lenovo , Motorola, Samsung และ Sony ว่าได้ทำการแก้ไขแล้วหรือไม่อย่างใด ทุกบริษัทต่างก็ไม่มีการตอบกลับมา(ในขณะที่บทความนี้ตีพิมพ์) ซะด้วยอีกครับ

ทั้งนี้ก็ใช่ว่าจะไม่มีบริษัทใดที่รีบแก้ไขเรื่องนี้ครับอย่างเช่น Mozilla ก็รีบทำการอัพเดท Firefox browser เป็นเวอร์ชัน 38 เพื่อปิดช่องโหว่ดังกล่าว หรือแม้กระทั่งผู้ผลิตสมาร์ทโฟน Silent Circle ที่เน้นผลิตสมาร์ทโฟนที่มากับระบบรักษาความปลอดภัยขั้นสูงก็รีบนำวิธีการของ Dreak ไปแก้ไขแล้วเช่นเดียวกัน

หมายเหต – มีอัพเดทมาจากทาง HTC ว่าได้รับแจ้งปัญหาดังกว่าแล้วและได้ทำโครงการสำหรับเพิ่มการแก้ไขนี้มาตั้งแต่ช่วงต้นเดือนกรกฎาคม และจะเริ่มทยอยปล่อยอัพเดทออกมาครับ

ที่มา : forbes