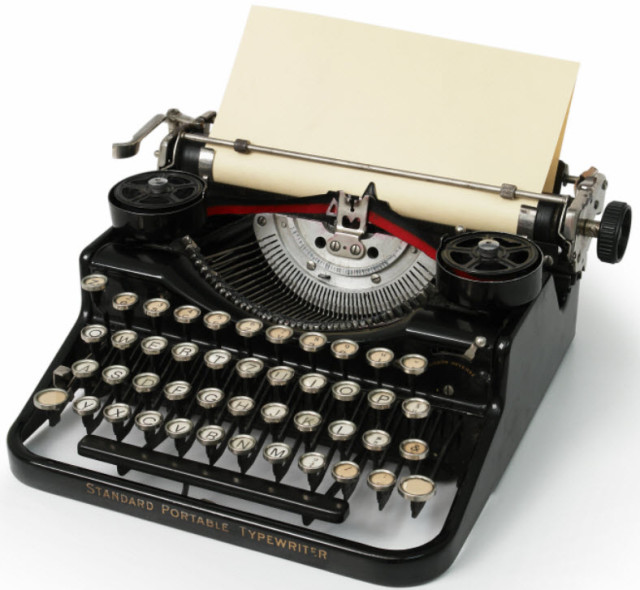

นับตั้งแต่การรั่วไหลทางข้อมูลในช่วงฤดูร้อนล่าสุดเกี่ยวกับการที่หน่วยงานรักษาความปลอดภัยแห่งชาติของสหรัฐอเมริกา(U.S. National Security Agency) ใช้โปรแกรมสอดแนมอิเล็กทรอนิกส์สอดส่องข้อมูลทางอิเล็กทรอนิกส์ของประชาชน ซึ่งไม่ได้มีแต่เพียงประชาชนเท่านั้นที่วิพากษ์วิจารณ์การสอดแนมในครั้งนี้และเชื่อว่าพวกเขาถูกสอดแนมอย่างไม่เป็นธรรม แต่ทว่ากับประเทศพันธมิตรอย่างเยอรมันเองนั้นก็ตื่นตัวในเรื่องนี้เช่นกันครับ โดยนายกรัฐมนตรีของเยอรมนีอย่าง?Angela Merkel ก็เคยออกมากล่าวว่าร้ายอย่างรุนแรงต่อการสอดแนมในครั้งนี้ของสหรัฐอเมริกา ที่มีการสอดแนมข้อมูลในการโทรของเธอ และในตอนนี้ทางเยอรมันได้ก้าวไปไกลกว่านั้นเพื่อการป้องกันข้อมูลของประเทศด้วยการประกาศว่าทางรัฐสภาและสภาความมั่นคงแห่งชาติของเยอรมันกำลังพิจารณาที่จะเปลี่ยนมาใช้เครื่องพิมพ์ดีดแบบเก่าแทนการใช้งานโปรแกรมอิเล็กทรอนิกส์แล้วครับ

ประธานรัฐสภาของเยอรมันอย่าง?Patrick Sensburg กล่าวว่าพวกเขาได้เริ่มนำพิมพ์ดีดแบบเก่ากลับมาใช้แล้วในรัฐสภาและจะขยายการใช้งานพิมพ์ดีดแบบเก่านี้ไปใช้ให้ทั่วทุกภาคส่วนที่ต้องการความปลอดภัยของข้อมูล โดยการเริ่มต้นใช้งานพิมพ์ดีดรุ่นเก่าในครั้งนี้ก็มีสาเหตุมาจากการจับกุมสายลับเยอรมันในข้อหาปล่อยข้อมูลรั่วไปยังสหรัฐอเมริกาครับ ทั้งนี้เยอรมันไม่ได้เป็นเพียงประเทศเดียวเท่านั้นที่ตัดสินใจเปลี่ยนมาใช้เครื่องพิมพ์ดีดรุ่นเก่าเพื่อป้องกันการรั่วไหลของข้อมูล เพราะเมื่อช่วงปีก่อนที่ผ่านมานั้นเครมลิน(รัสเซีย) ก็ตัดสินใจใช้งบกว่า $15,000 หรือประมาณ 495,000 บาท ในการซื้อเครื่องพิมพ์ดีดรุ่นเก่ามาใช้งานเพื่อเหตุผลในการป้องกันข้อมูลรั่วไหลมาแล้ว ทั้งนี้?Sensburg ยืนยันที่จะดำเนินการให้เกิดความปลอดภัยของข้อมูลมากที่สุดในประเทศซึ่งรวมไปถึงความปลอดภัยของข้อมูลบน smartphone ด้วยครับ

ที่มา :?ubergizmo