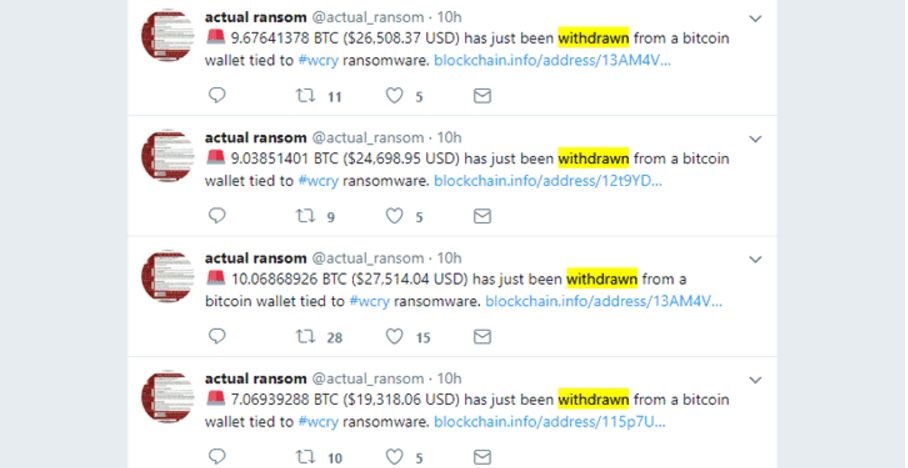

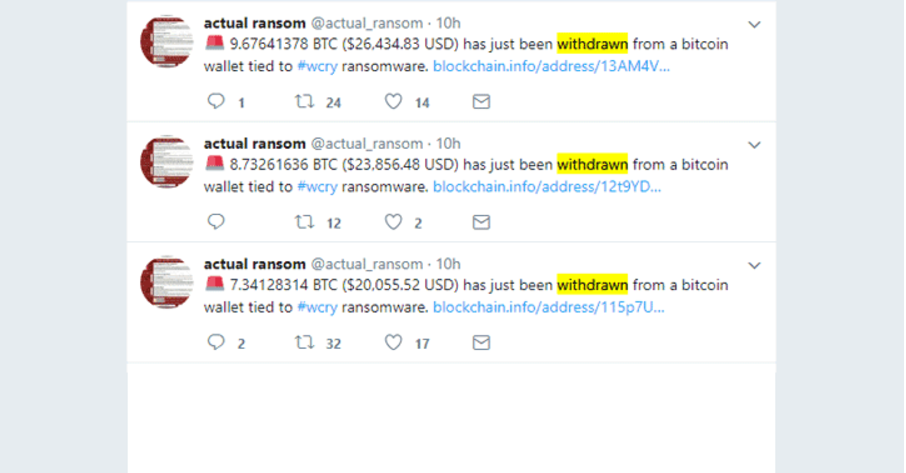

หลังจากที่ WannaCry Ransomware ได้แพร่ระบาดไปทั่วโลกเมื่อตลอด 3 เดือนที่ผ่านมา ทำให้คอมพิวเตอร์มากกว่า 200,000 เครื่องจาก 150 ประเทศทั่วโลกถูกเข้ารหัสไฟล์ข้อมูลและไม่สามารถใช้งานได้ ล่าสุดพบว่าแฮ็คเกอร์ที่อยู่เบื้องหลัง Ransomware ดังกล่าวได้ถอนเงินค่าไถ่ออกจาก Bitcoin Wallet ของตนแล้ว ด้วยมูลค่าสูงถึง 143,000 เหรียญ หรือประมาณ 4.75 ล้านบาท

WannaCry เป็น Ransomware ล่าสุดที่แพร่ระบาดหนักไปทั่วโลก เพียงแค่ 2 วันหลังเริ่มปฏิบัติการ มีผู้ตกเป็นเหยื่อแล้วกว่า 200,000 รายจาก 100 ประเทศ ไม่ว่าจะเป็น Telefonica (ISP จากสเปน) NHS (หน่วยงานสาธารณสุขของสหราชอาณาจักร) กระทรวงมหาดไทยของรัสเซีย สถานีรถไฟในเยอรมนี รวมไปถึงมหาวิทยาหลายแห่งในประเทศจีน Ransomware ดังกล่าวอาศัยช่องโหว่ที่ชื่อว่า EternalBlue บนโปรโตคอล SMBv1 ในการแพร่กระจายตัว และเรียกค่าไถ่เหยื่อเป็นจำนวนเงิน 300 – 600 เหรียญ (ประมาณ 10,000 – 20,000 บาท)เพื่อแลกกับกุญแจที่ใช้ปลดล็อกข้อมูล

อย่างไรก็ตาม ในช่วง 3 เดือนที่ผ่านมานี้ ไม่พบว่าแฮ็คเกอร์ที่อยู่เบื้องหลังของ WannaCry Ransomware เข้ามายุ่งเกี่ยวกับ Bitcoin Wallet ที่ใช้เรียกค่าไถ่จากเหยื่อแต่อย่างไร แต่จากรายงานล่าสุดพบว่า WannaCry ได้ค่าไถ่จากเหยื่อรวมแล้ว 338 คน เป็นจำนวนเงินสูงถึง 143,000 เหรียญ (ประมาณ 4.75 ล้านบาท)และแฮ็คเกอร์ได้ถอนเงินดังกล่าวออกไปในรูปของเงินสดเมื่อคืนวันพุธที่ผ่านมา แต่ไม่ทราบแน่ชัดว่าเงินถูกส่งออกไปที่ไหน

จนถึงตอนนี้ยังไม่มีใครรู้ว่าแฮ็คเกอร์ที่อยู่เบื้องหลังของ WannaCry Ransomware คือใคร ผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยบางคนพยายามตามติด Ransomware ดังกล่าว และพบว่ามีความเชื่อมโยงกับกลุ่มแฮ็คเกอร์ Lazarus ที่มีหน่วยงานรัฐของเกาหลีเหนือสนับสนุน ในขณะที่บางคนเชื่อว่าอาจเป็นกลุ่มแฮ็คเกอร์จากประเทศจีน

ที่มา : thehackernews techtalkthai