เมื่อไม่นานมานี้ทาง Reuters และ BBC ได้รายงานข่าวเดียวกันออกมาครับว่าเกิดการโจมตีทางระบบเครือข่ายจากแฮกเกอร์ครั้งใหญ่ด้วยมัลแวร์ที่ชื่อว่า WannaCrypt โดยการโจมตีครั้งนี้เกิดขึ้นที่ 99 ประเทศทั่วโลกไม่ว่าจะเป็นประเทศในโซนยุโรป, สหรัฐอเมริกา, จีน, รัสเซีย และประเทศอื่นๆ รวมไปถึงไทย ซึ่งระบบเครือข่ายที่โดนโจมดีนั้นก็มีแตกต่างกันไปมากมายตั้งแต่เครื่อง Server สำหรับการใช้งานเฉพาะกิจหรือกระทั่ง Server ของโรงพยาบาลครับ

การโจมตีด้วยมัลแวร์ WannaCrypt ในครั้งนี้นั้นมีจุดมุ่งหมายเพื่อที่จะเรียกค่าไถ่ข้อมูลจากเครื่องที่ติดมัลแวร์ทั้งหมดซึ่งหากจะว่าไปแล้วนั้นก็มีหลายๆ Server ที่มีความจำเป็นในการนำข้อมูลกลับโดยด่วนอย่างเช่น Server ระบบ National Health Service (NHS) ของทางสหราชอาณาจักร ซึ่งมีข้อมูลทางการแพทย์ที่สำคัญโดยทาง BBC ได้รายงานไว้ครับว่าคนไข้รายหนึ่งนั้นถึงกับต้องเลื่อนการผ่าตัดหัวใจที่รอมานานออกไปเนื่องจากว่าไม่สามารถที่จะเข้าถึงข้อมูลบนระบบ NHS ได้ครับ(จะว่าไปแล้วอังกฤษก็ถือว่าโดนโจมตีหนักที่สุดครับ)

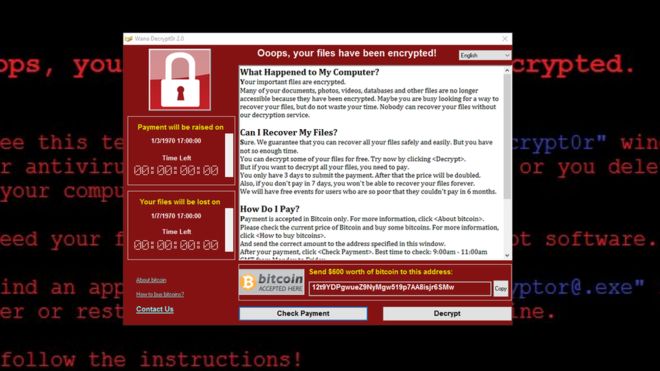

ทาง Avast นั้นบอกเอาไว้ว่ายอดการเรียกค่าไถ่ด้วยมัลแวร์ WannaCrypt นั้นมีจำนวนการเรียกค่าไถ่มากกว่า 126,534 ครั้ง(หรือจำนวนเครื่อง) โดยยอดเงินการเรียกค่าไถ่นั้นก็จะอยู่ที่ราวๆ $300 – $600 หรือประมาณ 10,350 – 20,700 บาทต่อเครื่อง แต่การจ่ายเงินนั้นจะอยู่ในรูปของสกุล Bitcoin ซึ่งเป็นสกุลเงินออนไลน์ที่การติดตามนั้นยากกว่าการตามเงินที่เป็นตัวธนาบัตรหรือว่าการโอนเงินโดยปกติทั่วไปครับ

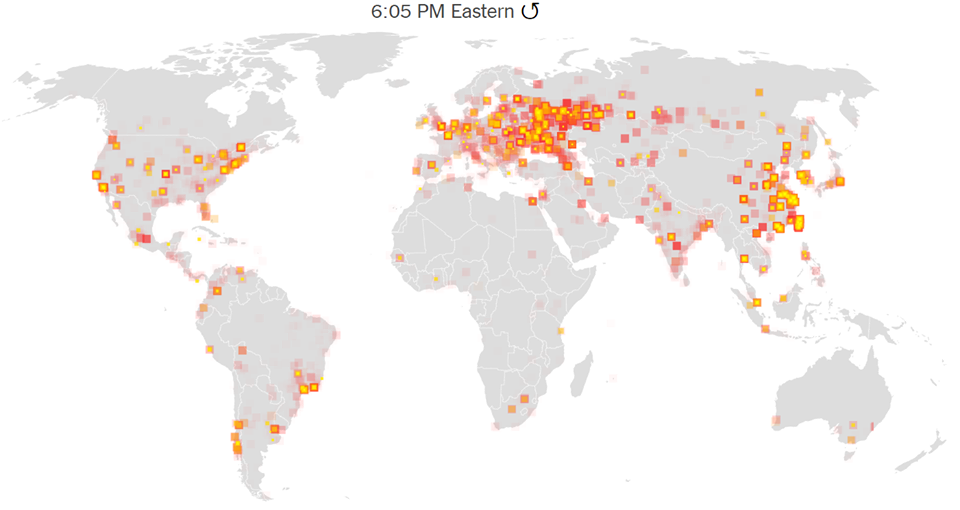

จุดที่โดนโจมตีด้วยมัลแวร์ WannaCrypt

ทั้งนี้ในบางประเทศอย่างที่สเปนนั้นก็ได้มีผู้ให้บริการเครือข่ายมือถืออย่าง Telefonica ออกมาให้รายงานครับว่าทางบริษัทเองนั้นก็โดนจู่โจมด้วยมัลแวร์ WannaCrypt เช่นเดียวกัน แต่ทว่าทางบริษัทก็สามารถที่จะจัดการเรื่องดังกล่าวออกไปได้ส่วนหนึ่ง(แต่ไม่ได้บอกว่าจัดการเช่นไร) ทำให้การจู่โจมในครั้งนี้นั้นไม่มีผลต่อการใช้งานเครือข่ายของทาง Telefonica แต่อย่างใดครับ

สำหรับเมืองไทยเรานั้น ตอนนี้ที่มีรายงานว่าโดนจู่โจมด้วยมัลแวร์ WannaCrypt นั้นก็คือ Server ของ Garena ไทยซึ่งถึงแม้ว่าทาง Garena จะไม่ได้ออกมารายงานเองแต่ก็มีผู้ใช้หลายๆ รายที่บอกเป็นเสียงเดียวกันว่าไม่สามารถใช้งานได้(และรายงานการติดเชื้อจากทาง Intel) ทั้งนี้การจู่โจมในครั้งนี้นั้นยังไม่มีกลุ่มแฮกเกอร์ใดๆ ออกมายอมรับว่าเป็นการโจมตีของตัวเองครับ

หมายเหตุ – เพื่อไม่ให้เกิดความประมาท ในช่วงนี้นั้นขอแนะนำให้ทุกท่านงดเข้าถึงบริการที่จำเป็นต้องใช้ข้อมูลส่วนตัวมากๆ ไว้ก่อนจะเป็นอันดีที่สุดครับ(หากคุณใช้ Windows 10 ให้อัพเดทตัวระบบปฎิบัติการให้ใหม่ที่สุดเพราะทาง Microsoft ได้ทำการอุกช่องโหว่ที่ WannaCrypt โจมตีเข้ามาเอาไว้แล้วครับ)

หมายเหตุ 2 – บางรายงานบอกว่า WannaCrypt นี้นั้นเป็นมัลแวร์ที่มาจาก NSA ซึ่งกลุ่มแฮกเกอร์นาม Shadow Broker เจาะระบบของ NSA เพื่อที่จะต่อต้านประธานาธิบดีโดนัลด์ ทรัมป์ของสหรัฐอเมริกา

หมายเหตุ 3 – การติดมัลแวร์ WannaCrypt นั้นจะเห็นได้ว่าคุณจะไม่สามารถที่ทำการเข้าใช้งานเครื่องได้โดยหน้าจอตัวเครื่องจะมีข้อความเรียกค่าไถ่อยู่ แต่ทั้งนี้ข้อมูลของคุณก็ไม่ได้ถูกลบออกไปจากตัวเครื่องแต่อย่างใด