Ransomware สายพันธุ์ใหม่ที่เรียกว่า Bad Rabbit กำลังเป็นหายนะอีกครั้งในหลายประเทศในยุโรปตะวันออก ซึ่งส่งผลกระทบต่อทั้งหน่วยงานภาครัฐและเอกชน โดยนักวิจัย Proofpoint และ ESET ออกมาแจ้งเตือนถึง Bad Rabbit Ransomware ตัวใหม่ล่าสุดที่กำลังแพร่ระบาดในแถบยุโรปตะวันออกขณะนี้ให้ระวัง ไม่ว่าจะเป็นสนามบินและระบบรถไฟใต้ดินของยูเครน หรือหน่วยงานรัฐของรัสเซียไม่น้อยกว่า 3 แห่ง เรียกได้ว่าอาจเป็นการแพร่ระบาดครั้งใหญ่ต่อจาก WannaCry และ NotPetya

จนถึงตอนนี้ ได้รับการยืนยันแล้วว่าประเทศที่ตกเป็นเหยื่อ ได้แก่ รัสเซีย ยูเครน บัลแกเรีย เยอรมนี และตุรกี ที่น่าตกใจคือความเร็วในการแพร่ระบาดของ Bad Rabbit อาจเทียบได้กับเหตุการณ์ WannaCry และ NotPetya ที่เกิดขึ้นเมื่อเดือนพฤษภาคมและมิถุนายนที่ผ่านมา

การแพร่กระจายของ Bad Rabbit จะปลอมตัวเป็นไฟล์อัปเดต Flash ที่มาพร้อมกับเครื่องมือที่ช่วยให้มัลแวร์สามารถแทรกซึมไปยังระบบเครือข่ายภายในได้อย่างรวดเร็ว ส่งผลให้ Ransomware นี้สามารถแพร่กระจายไปทั่วทั้งองค์กรได้ภายในไม่กี่วินาทีเท่านั้น

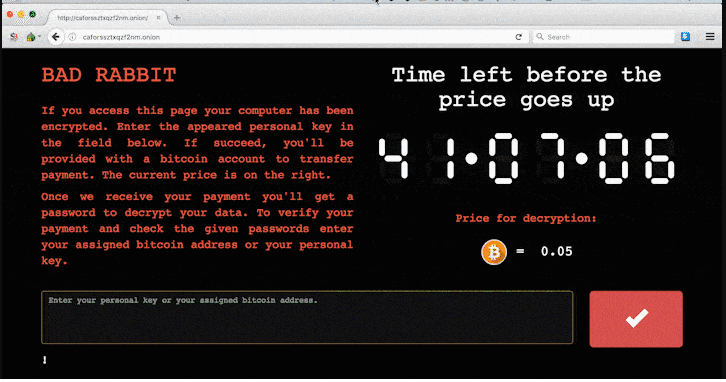

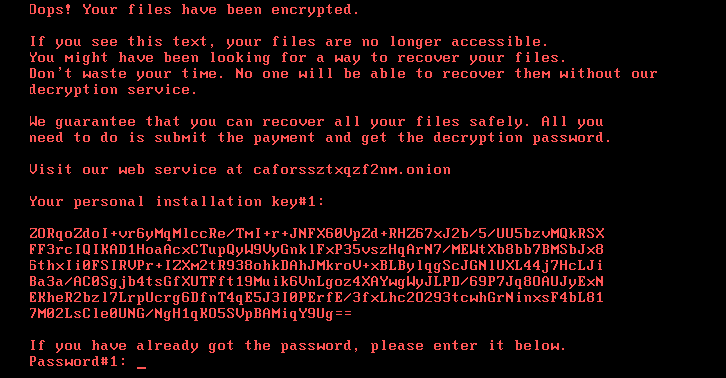

เมื่อตัว Bad Rabbit เข้าเครื่องติดตั้งแล้ว คอมพิวเตอร์จะถูกรีบูตและแสดงหน้าจอเรียกค่าไถ่เป็นเงินจำนวน 0.05 Bitcoin (ประมาณ 9,300 บาท) โดยเหยื่อมีเวลาประมาณ 40 ชั่วโมงในการจ่ายค่าไถ่ ก่อนที่ค่าไถ่จะพุ่งสูงขึ้นกว่าเดิม จากการทำตรวจสอบซอร์สโค้ด พบว่า Bad Rabbit ใช้ DiskCryptor ซึ่งเป็นเครื่องมือสำหรับเข้ารหัสข้อมูลฮาร์ดดิสก์แบบ Open-source โดยใช้อัลกอริธึม RSA 2048 Bits ในการเข้ารหัสข้อมูลในเครื่องของเหยื่อ

และมีการใช้ธีมของ Game of Thrones เช่น Drogon, Rhaegal และ Viserion เป็นชื่อ Task ของการทำงาน จนถึงตอนนี้ยังไม่มี Decrypter สำหรับใช้ปลดรหัส Ransomware ดังกล่าว ในตอนนี้องค์กรและหน่วยงานที่ได้รับการยืนยันมาตกเป็นเหยื่อของ Bad Rabbit แล้ว ได้แก่ สนามบิน Odessa และระบบรถไฟใต้ดิน Kiev ในยูเครน Interfax, Fontanka และหน่วยงานรัฐบาลรวม 3 แห่งของรัสเซีย ส่วนทางบ้านเราเองก็คงต้องระวังไว้เสียหน่อย

ที่มา : thehackernews tecktalkthai