QuickLens กลายเป็นอีกหนึ่งตัวอย่างสำคัญของความเสี่ยงจากส่วนขยายเบราว์เซอร์ที่ตอนแรกดูเหมือนจะไม่มีพิษมีภัย แต่สุดท้ายกลับถูกใช้เป็นช่องทางปล่อยมัลแวร์ใส่ผู้ใช้จริง ข่าวนี้น่าจับตาเป็นพิเศษ เพราะ QuickLens ไม่ใช่ส่วนขยายเถื่อนที่เพิ่งโผล่มาแบบไร้ที่มา แต่เป็น extension ที่เคยใช้งานได้จริง มีผู้ใช้สะสมหลายพันราย และเคยได้รับความน่าเชื่อถือในระดับหนึ่งมาก่อน

ประเด็นสำคัญคือ หลังจากตัวส่วนขยายเปลี่ยนมือ มันถูกอัปเดตจนกลายเป็นเครื่องมือโจมตีผู้ใช้เต็มรูปแบบ ทั้งการแสดงหน้าหลอกให้อัปเดตปลอมแบบ ClickFix การขโมยข้อมูลล็อกอิน การดักข้อมูลแบบฟอร์ม และการพยายามเข้าถึงกระเป๋าคริปโตหลายบริการในเครื่องของเหยื่อ

QuickLens คืออะไร และเกิดอะไรขึ้นกับส่วนขยายตัวนี้

เดิมที QuickLens ใช้ชื่อเต็มว่า “QuickLens – Search Screen with Google Lens” โดยหน้าที่หลักคือช่วยให้ผู้ใช้ค้นหาภาพผ่าน Google Lens ได้จากในเบราว์เซอร์โดยตรง ฟังดูเป็น utility ธรรมดา และในช่วงก่อนเกิดเหตุ มันมีผู้ใช้ประมาณ 7,000 ราย ซึ่งถือว่าไม่ใช่ตัวเลขเล็กสำหรับ extension กลุ่มเฉพาะทาง

จุดเปลี่ยนเกิดขึ้นในช่วงต้นเดือนกุมภาพันธ์ 2026 เมื่อมีรายงานว่าตัวส่วนขยายเปลี่ยนเจ้าของ และหลังจากนั้นไม่นาน ในวันที่ 17 กุมภาพันธ์ 2026 ก็มีการปล่อยอัปเดตเวอร์ชัน 5.8 ออกมา ซึ่งเวอร์ชันนี้เองที่ฝังสคริปต์อันตรายเข้าไป จนทำให้ QuickLens เปลี่ยนสถานะจากเครื่องมือใช้งานทั่วไป ไปเป็นมัลแวร์ที่แอบทำงานอยู่ในเบราว์เซอร์ของผู้ใช้

สิ่งที่ทำให้กรณีนี้น่ากังวลคือ ผู้ใช้จำนวนมากอาจไม่ได้ติดตั้งอะไรใหม่เลยด้วยซ้ำ แต่โดนผ่านการอัปเดตของ extension เดิมที่เคยไว้ใจอยู่แล้ว นี่คือเหตุผลว่าทำไมข่าวลักษณะนี้ถึงกระทบความเชื่อมั่นของระบบนิเวศส่วนขยายบน Chrome อย่างมาก

QuickLens อันตรายอย่างไร ทำไมถึงกลายเป็นภัยจริงจัง

รายงานการวิเคราะห์ระบุว่า QuickLens เวอร์ชันที่เป็นอันตรายขอสิทธิ์เพิ่ม และมีการดัดแปลงกลไกความปลอดภัยของหน้าเว็บที่ผู้ใช้เปิดอยู่ เช่น การถอด security headers บางประเภทออกจากหน้าเว็บและ frame ต่าง ๆ เพื่อเปิดทางให้โค้ดอันตรายทำงานได้ง่ายขึ้น

พูดให้ง่ายคือ ปกติหลายเว็บไซต์จะมีระบบป้องกันไม่ให้สคริปต์แปลกปลอมมารันบนหน้าเว็บได้ตามใจ แต่ QuickLens พยายามลดระดับการป้องกันเหล่านั้นลง จากนั้นจึงเชื่อมต่อกลับไปยังเซิร์ฟเวอร์ควบคุมของผู้โจมตีเป็นระยะ เพื่อรับคำสั่งหรือ payload เพิ่มเติมเข้ามา

ผลก็คือ extension ตัวเดียวสามารถทำตัวเหมือนเป็นฐานยิงคำสั่งในเบราว์เซอร์ของผู้ใช้ได้ ถ้าฝั่งผู้โจมตีอยากเปลี่ยนวิธีหลอก เปลี่ยนสคริปต์ หรือส่งโมดูลขโมยข้อมูลเพิ่ม ก็สามารถทำได้จากระยะไกลโดยที่เหยื่ออาจไม่รู้ตัว

ClickFix คืออะไร และ QuickLens ใช้มุกนี้หลอกเหยื่ออย่างไร

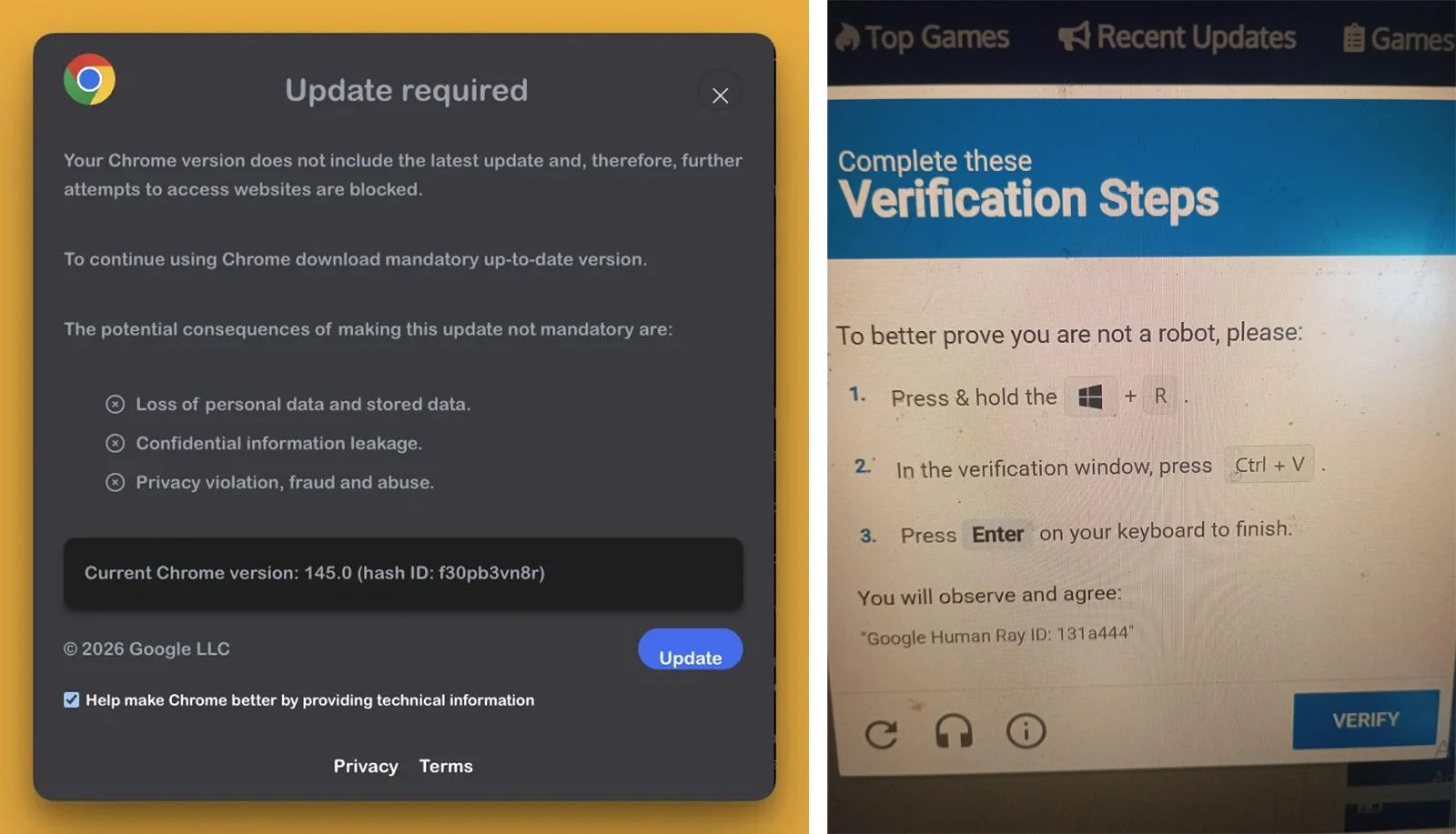

หนึ่งใน payload ที่ถูกใช้ผ่าน QuickLens คือการแสดงหน้าปลอมคล้าย Google Update เพื่อหลอกให้ผู้ใช้เชื่อว่าต้องทำขั้นตอนบางอย่างเพื่อยืนยันตัวตน หรือแก้ปัญหาอัปเดตให้เรียบร้อย

นี่คือรูปแบบการโจมตีที่เรียกว่า ClickFix ซึ่งช่วงหลังพบมากขึ้นเรื่อย ๆ หลักการของมันไม่ได้อาศัยการเจาะระบบซับซ้อนแบบล้วน ๆ แต่ใช้การหลอกให้ผู้ใช้ลงมือทำเอง เช่น กดปุ่ม เปิดหน้าต่าง Run วางคำสั่ง หรือรันไฟล์ที่แฮกเกอร์เตรียมไว้ให้

ในกรณีของ QuickLens ถ้าเหยื่อหลงเชื่อและกดตามขั้นตอนที่หน้าจอปลอมแนะนำ ก็อาจไปจบที่การดาวน์โหลดไฟล์อันตรายชื่อ “googleupdate.exe” ลงมา และเปิดทางให้มัลแวร์ตัวถัดไปทำงานบนเครื่อง Windows ได้ทันที จุดนี้อันตรายมาก เพราะต่อให้เบราว์เซอร์เป็นจุดเริ่มต้น แต่ความเสียหายสุดท้ายอาจลามออกจาก Chrome ไปสู่ระดับระบบปฏิบัติการได้

เครดิตภาพ: Reddit

ข้อมูลอะไรบ้างที่เสี่ยงถูกขโมยจาก QuickLens

กรณีนี้ไม่ได้หยุดแค่การโชว์หน้าหลอกอัปเดตปลอมเท่านั้น เพราะอีกส่วนหนึ่งของสคริปต์ถูกออกแบบมาเพื่อค้นหาและพยายามดึงข้อมูลจากกระเป๋าคริปโตที่ติดตั้งอยู่ในเครื่องของผู้ใช้ด้วย

รายชื่อที่ถูกกล่าวถึงมีทั้ง MetaMask, Phantom, Coinbase Wallet, Trust Wallet, Solflare, Backpack, Brave Wallet, Exodus, Binance Chain Wallet, WalletConnect และ Argon ซึ่งถ้า extension ตรวจพบว่ามีกระเป๋าเหล่านี้อยู่ ก็จะพยายามเก็บข้อมูลที่เกี่ยวข้อง รวมถึง seed phrase ในบางกรณี ซึ่งถือเป็นข้อมูลระดับวิกฤต เพราะถ้าหลุดไปแล้ว ทรัพย์สินในกระเป๋าอาจถูกย้ายออกได้แทบจะทันที

นอกจากสายคริปโตแล้ว ผู้ใช้ทั่วไปก็เสี่ยงเช่นกัน เพราะสคริปต์ยังพยายามดักข้อมูลล็อกอิน ข้อมูลการชำระเงิน และข้อมูลที่กรอกลงในฟอร์มต่าง ๆ อีกด้วย รายงานยังพูดถึงการ scraping ข้อมูลจาก Gmail, การดึงข้อมูลจาก Facebook Business Manager และการเก็บข้อมูลช่อง YouTube ด้วย ทำให้กรณีนี้ไม่ใช่แค่ข่าวของคนเล่นคริปโต แต่เกี่ยวข้องกับคนทำงานออนไลน์ นักการตลาด เจ้าของเพจ และครีเอเตอร์โดยตรง

ฝั่ง Google ทำอะไรแล้วบ้าง และตอนนี้สถานการณ์เป็นอย่างไร

หลังมีการเปิดเผยข้อมูลออกมา Google ได้ถอด QuickLens ออกจาก Chrome Web Store แล้ว และ Chrome มีระบบที่สามารถปิดใช้งาน extension ที่ถูกระบุว่าเป็น malware ได้โดยอัตโนมัติ ซึ่งช่วยลดความเสี่ยงสำหรับผู้ใช้บางส่วน

อย่างไรก็ตาม การถูกปิดใช้งานอัตโนมัติไม่ได้แปลว่าความเสียหายก่อนหน้านั้นหายไป ถ้าเครื่องของผู้ใช้เคยโดน payload ตัวอื่นรันไปแล้ว หรือเคยเผลอทำตามหน้าหลอกอัปเดตปลอม ผลกระทบอาจเกิดขึ้นไปก่อนที่ Google จะเอาส่วนขยายลงจากร้านแล้วก็ได้

พูดอีกแบบคือ การเอาออกจาก Store เป็นเพียงการหยุดการแพร่กระจายต่อ แต่ไม่ได้ยืนยันว่าเครื่องของผู้ที่เคยติดตั้งจะปลอดภัยโดยอัตโนมัติทุกคน

ถ้าเคยติดตั้ง QuickLens ควรทำอะไรทันที

ใครที่เคยติดตั้ง QuickLens ควรถือว่าเครื่องมีความเสี่ยงไว้ก่อน แม้ตอนนี้ extension จะถูกถอดออกแล้วก็ตาม ขั้นตอนแรกคือเช็กให้แน่ใจว่ามันถูกลบออกจาก Chrome เรียบร้อย และอย่ากดเปิดใช้งานกลับไม่ว่ากรณีใด

หลังจากนั้นควรสแกนมัลแวร์ทั้งระบบทันที โดยเฉพาะถ้าเคยเห็นหน้าต่าง Google Update ปลอม เห็น popup แปลก ๆ ทุกเว็บ หรือเคยเผลอรันไฟล์ที่ดาวน์โหลดตามคำแนะนำจาก popup น่าสงสัย

สิ่งที่ควรทำต่อคือเปลี่ยนรหัสผ่านของบัญชีสำคัญทั้งหมด โดยเฉพาะบัญชีที่เคยล็อกอินผ่านเบราว์เซอร์นี้ เช่น อีเมล โซเชียลมีเดีย บัญชีโฆษณา และบริการการเงินต่าง ๆ ถ้ามีการบันทึกรหัสผ่านไว้ในเบราว์เซอร์ยิ่งควรรีบเปลี่ยน

สำหรับผู้ใช้คริปโต คำแนะนำสำคัญที่สุดคือย้ายทรัพย์สินไปยังกระเป๋าใหม่ ไม่ใช่แค่เปลี่ยนรหัสผ่านอย่างเดียว เพราะถ้า seed phrase หรือข้อมูลสำคัญถูกดึงออกไปแล้ว กระเป๋าเดิมก็ไม่ควรถือว่าปลอดภัยอีกต่อไป

หาก Chrome ยังมีพฤติกรรมแปลก เช่น หน้าแรกเปลี่ยนเอง search engine เพี้ยน หรือมี popup หลอกเด้งซ้ำ ๆ ก็ควรรีเซ็ตการตั้งค่าเบราว์เซอร์กลับค่าเดิม และเปิดใช้งานเฉพาะ extension ที่เชื่อถือได้จริงเท่านั้น

บทเรียนจากกรณี QuickLens ที่ผู้ใช้ Chrome ควรจำให้ขึ้นใจ

กรณี QuickLens สะท้อนให้เห็นชัดว่า ความเสี่ยงของ extension ไม่ได้มีแค่ตอนติดตั้งครั้งแรก แต่รวมถึงหลังจากนั้นด้วย เพราะ extension ที่เคยปกติ อาจถูกขาย เปลี่ยนเจ้าของ หรือเปลี่ยนทิศทางการพัฒนาได้ในภายหลัง

ผู้ใช้จำนวนมากมักให้ความสำคัญกับตอนดาวน์โหลด แต่ไม่ค่อยกลับไปตรวจสิทธิ์ที่ extension ขอเพิ่มในอัปเดตรอบถัดไป ทั้งที่จุดนั้นคือสัญญาณเตือนสำคัญมาก ถ้า extension ธรรมดาอยู่ดี ๆ เริ่มขอสิทธิ์ลึกขึ้นผิดปกติ หรือเริ่มทำงานกับทุกหน้าเว็บที่เราเปิด นั่นควรถูกมองว่าเป็นธงแดงทันที

อีกเรื่องที่เห็นชัดจากข่าวนี้คือ ClickFix กำลังกลายเป็นกลวิธีที่น่ากลัวขึ้นเรื่อย ๆ เพราะมันเล่นกับความกังวลของผู้ใช้โดยตรง ทำให้เหยื่อเป็นคนลงมือรันคำสั่งหรือไฟล์อันตรายด้วยตัวเอง ดังนั้นถ้าเจอหน้าเว็บหรือ popup ใดก็ตามที่บอกให้กด Win + R วางคำสั่ง เปิด PowerShell หรือดาวน์โหลดไฟล์อัปเดตจากแหล่งแปลก ๆ ให้สันนิษฐานไว้ก่อนว่าอาจเป็นการโจมตี

สำหรับคนที่ใช้ Chrome เป็นเครื่องมือทำงานหลัก ข่าวนี้ถือเป็นเครื่องเตือนใจว่า extension ทุกตัวควรถูกตรวจสอบเป็นระยะ ไม่ใช่ติดตั้งแล้วปล่อยยาว เพราะต่อให้มาจาก Store ทางการ ก็ไม่ได้แปลว่าจะปลอดภัยตลอดไป

สรุป

QuickLens เป็นกรณีตัวอย่างที่ชัดมากของ extension ที่เริ่มจากของจริง ใช้งานได้จริง และมีฐานผู้ใช้จริง แต่กลับถูกอัปเดตจนกลายเป็นมัลแวร์ที่ทั้งหลอกเหยื่อผ่าน ClickFix และพยายามขโมยข้อมูลสำคัญหลายประเภท

ใครที่เคยติดตั้ง QuickLens ไม่ควรคิดแค่ว่า Google เอาออกจาก Store แล้วเรื่องจบ แต่ควรเช็กเครื่อง ลบส่วนขยาย สแกนมัลแวร์ เปลี่ยนรหัสผ่าน และถ้าเกี่ยวข้องกับกระเป๋าคริปโต ควรย้ายทรัพย์สินไปกระเป๋าใหม่โดยเร็วที่สุด

ข่าวนี้ยังย้ำอีกครั้งว่า โลกของ browser extension วันนี้ไม่ใช่แค่เรื่องฟีเจอร์เพิ่มความสะดวก แต่เป็นเรื่องความปลอดภัยโดยตรง และความผิดพลาดเพียงครั้งเดียวอาจกระทบทั้งบัญชีงาน ข้อมูลส่วนตัว และทรัพย์สินดิจิทัลพร้อมกันได้ในคราวเดียว

ที่มา: BleepingComputer